需通过命令行与配置文件核查用户权限:先用groups查看所属组,再用getent、sudoers检查sudo权限,结合/etc/passwd和/etc/shadow分析身份信息,图形界面可辅助管理用户组,最后通过systemctl、apt等命令验证实际权限。

如果您需要确认当前用户在统信UOS系统中所拥有的具体权限,或希望对用户组的访问控制策略进行核查与调整,则需通过命令行工具与系统配置文件进行直接检查。以下是执行该任务的具体步骤:

一、查看当前用户所属组及基本权限

Linux系统中用户权限主要由其所属用户组决定,/etc/group文件记录了所有组及其成员,而groups命令可快速列出当前用户隶属的全部组,从而推断其隐含权限范围。

1、打开终端(可右键桌面空白处选择“在终端中打开”,或按Ctrl+Alt+T)。

2、输入命令:groups,回车后显示当前用户所属的所有组名。

3、若需进一步确认某组是否具备sudo执行能力,运行:getent group sudo,观察输出中是否包含当前用户名。

4、检查/etc/sudoers文件中是否存在针对当前用户的显式授权行,执行:sudo grep -E '^[^#].*'$USER | sudo cat /etc/sudoers(需当前用户已有临时sudo权限)。

二、查看指定用户完整权限信息

每个用户的UID、GID、默认shell及主目录等元数据均存储于/etc/passwd,而其密码策略与过期状态则由/etc/shadow定义;结合这两类文件可还原该用户在系统层面的完整身份画像与访问约束条件。

1、查询用户基础信息:执行getent passwd username(将username替换为实际用户名)。

2、查看用户组成员关系:执行getent group | grep ':username$',筛选出以该用户结尾的组记录。

3、检查用户是否被明确赋予sudo权限:运行sudo awk -F'[ \t]+|,' '/^username[ \t]+ALL|^[^#].*username.*NOPASSWD/ {print}' /etc/sudoers。

4、若需确认用户对特定路径的访问能力,使用ls -ld /path/to/directory并比对输出中的属主、属组及权限位(如drwxr-x---)。

三、通过图形界面查看与管理用户组权限

统信UOS桌面专业版提供可视化用户组管理模块,支持非技术人员直观浏览组成员构成及已分配权限,适用于日常运维场景下的快速核验与轻量级调整。

1、点击任务栏小齿轮图标,打开【控制中心】。

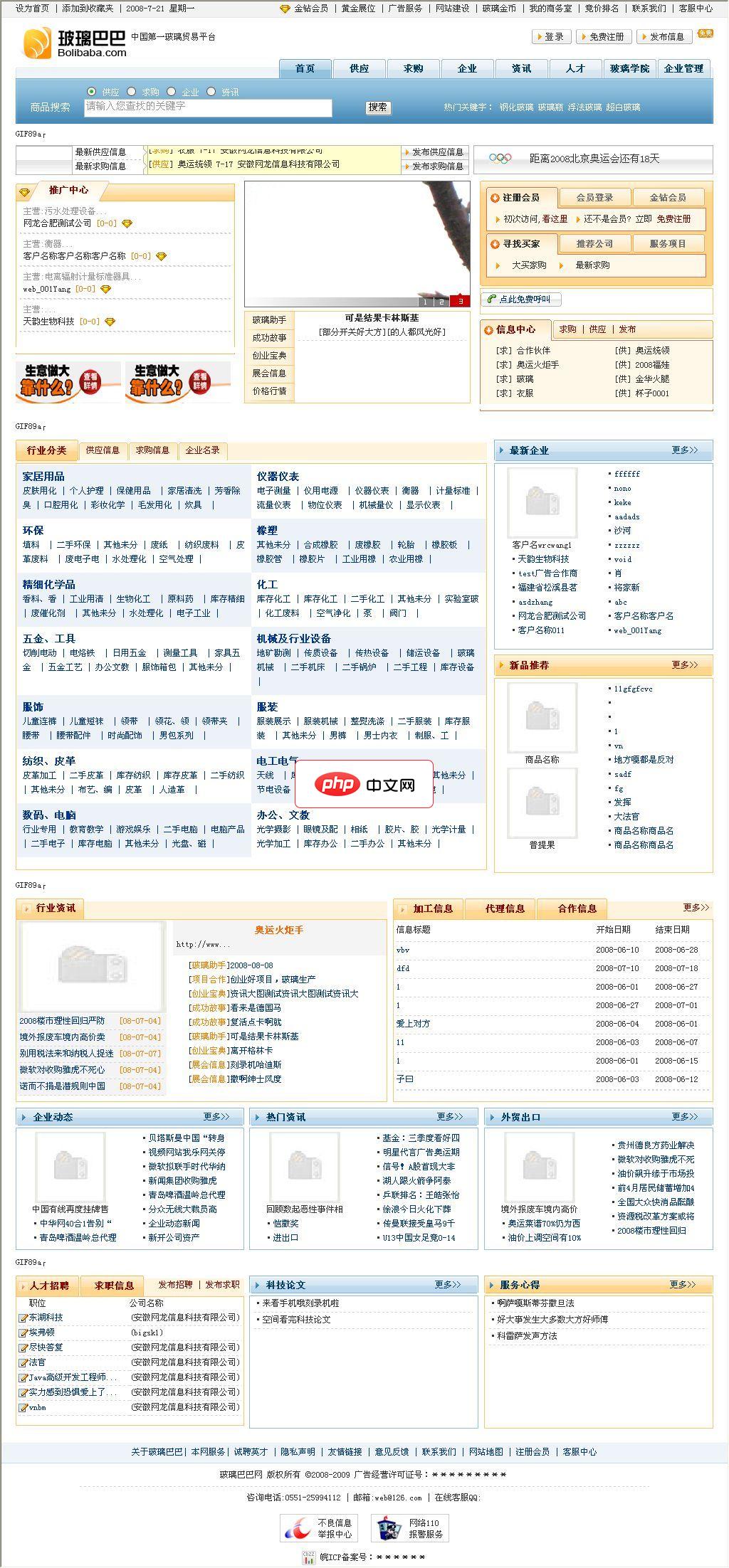

本系统经过多次升级改造,系统内核经过多次优化组合,已经具备相对比较方便快捷的个性化定制的特性,用户部署完毕以后,按照自己的运营要求,可实现快速定制会费管理,支持在线缴费和退费功能财富中心,管理会员的诚信度数据单客户多用户登录管理全部信息支持审批和排名不同的会员级别有不同的信息发布权限企业站单独生成,企业自主决定更新企业站信息留言、询价、报价统一管理,分系统查看分类信息参数化管理,支持多样分类信息,

2、进入【账户设置】→【用户组】,列表显示全部用户组名称及成员数量。

3、单击目标用户组(如“admin”或“devteam”),进入详情页,在【授权记录】页签中查看该组已被授予的系统级权限项。

4、注意:默认管理员组“admin”的权限不可修改,仅可对自定义用户组执行增删授权操作。

四、检查用户组在sudoers中的实际生效规则

/etc/sudoers是sudo权限解析的核心依据,其中包含别名定义、主机限制、用户限制及命令白名单等多维控制逻辑,直接决定用户能否以提升权限执行特定操作。

1、使用安全编辑器打开配置文件:sudo visudo。

2、查找包含目标用户名或组名的行,重点关注格式为username ALL=(ALL:ALL) ALL或%groupname ALL=(ALL) NOPASSWD: /usr/bin/systemctl的条目。

3、观察每行起始是否带有“#”号注释符,带“#”表示该规则当前未启用。

4、检查是否存在冲突规则(如先允许后拒绝),sudo按文件顺序匹配,首个匹配项即生效。

五、验证用户对关键系统服务的操作权限

权限配置是否真实有效,最终需通过实际命令调用来验证;选择具有代表性的高权限操作(如服务管理、包安装、内核参数修改),可快速暴露配置遗漏或逻辑错误。

1、测试重启网络服务:sudo systemctl restart NetworkManager,观察是否提示密码或直接执行成功。

2、尝试安装软件包:sudo apt install curl -y,确认是否被允许执行apt操作。

3、检查是否可读取敏感文件:sudo cat /etc/shadow 2>/dev/null || echo "Access denied"。

4、若命令被拒绝,注意终端返回的错误信息,例如“user is not in the sudoers file”,表明未被正确加入sudo组或未在sudoers中声明。