12 月 5 日消息,科技媒体 ars technica 于昨日(12 月 4 日)发布报道,披露美国司法部(doj)本周四对两名前政府承包商员工提起刑事指控——二人在被解雇仅 5 分钟后,蓄意侵入公司系统,并抹除了隶属于国土安全部等联邦机构的共计 96 个数据库。

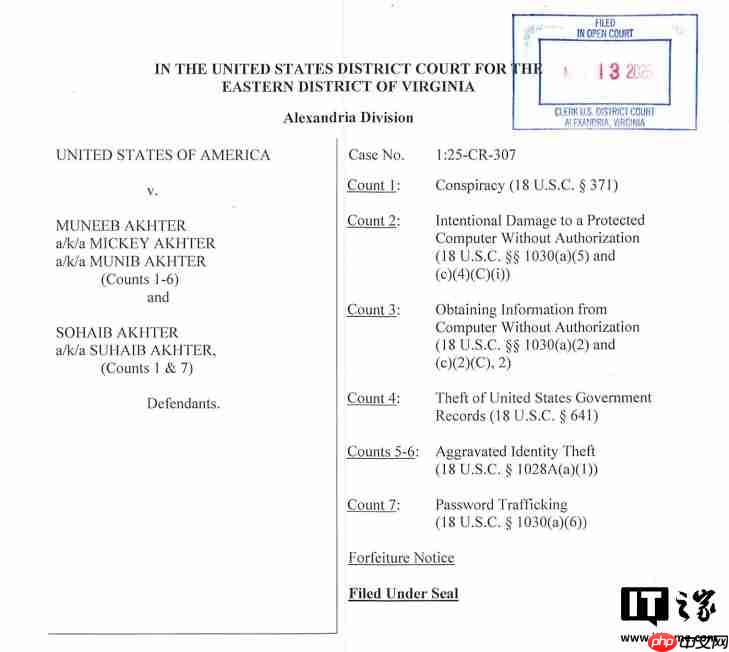

根据美国司法部周四公开的起诉书,现年 34 岁的穆尼布・阿赫特(Muneeb Akhter)与索海布・阿赫特(Sohaib Akhter)兄弟在弗吉尼亚州落网。二人曾就职于一家为美国 45 个联邦部门提供软件开发与运维服务的承包商企业。

据该媒体报道,2025 年 2 月 18 日下午 4 点 55 分,公司正式终止了两人的雇佣关系。但就在解雇生效后短短五分钟内,尚未完成权限回收流程的他们,仍持有有效登录凭证,迅速重返内部系统并发动针对性报复攻击。

检方指控指出,索海布率先登录系统,立即修改核心访问控制策略,封锁其他人员对数据库的读写权限;随后直接执行批量删除命令。此次攻击致使 96 个数据库被不可逆清除,其中大量数据涉及国土安全部(DHS)正在开展的敏感调查材料,以及依据《信息自由法》(FOIA)生成和存档的官方记录。数据损毁不仅造成关键信息永久丢失,更严重扰乱了多个联邦机构的日常业务与合规流程。

该媒体强调,尽管阿赫特兄弟实施了高破坏性的网络攻击,其事后掩盖痕迹的能力却极为薄弱,甚至暴露出了明显的认知盲区。起诉书明确记载:在删空 DHS 数据库后仅约 60 秒,穆尼布便向某款 AI 聊天助手发送提问:“删完数据库之后,怎么清掉 SQL Server 的系统日志?”

紧接着他又追加一条询问:“怎样才能彻底清除 Microsoft Windows Server 2012 上的所有事件日志和应用程序日志?”这一连串操作清晰表明,两人虽成功实施了破坏,却完全缺乏基础的日志清理技术知识与实操能力。

值得关注的是,这并非兄弟二人首次因网络犯罪被定罪。早在十年前,他们就曾因非法入侵美国国务院信息系统而被判有罪。而在本次事件中,除向 AI 求助外,检方还掌握了他们在事发后多次密谋从住所中销毁电子证据的语音及文字通信记录。

案发三天后,二人甚至重装了公司配发的笔记本电脑操作系统,试图以“物理层面的数据擦除”方式湮灭线索。然而,起诉书中所列详尽、精确到毫秒级的数据库操作时间戳与指令序列,足以证明:无论是 AI 给出的建议存在偏差,还是他们自身操作严重失误,所有掩盖行为最终均宣告失败。

以上就是美国两兄弟因被裁怒删 96 个政府数据库,转头问 AI“怎么清日志”的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号