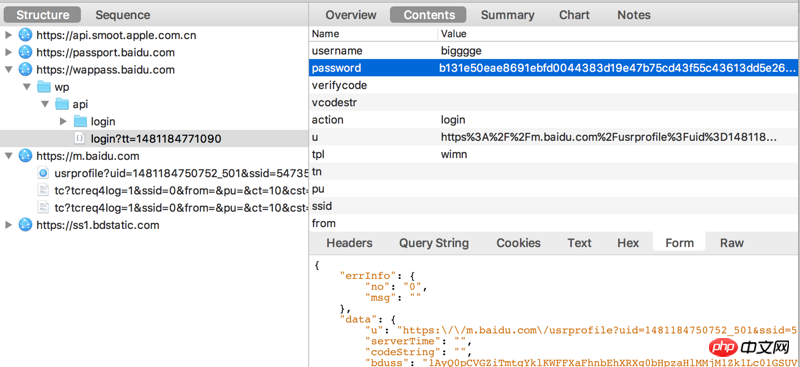

我使用charles抓包同一局域网的iOS设备,安装了charles的证书以后,还是可以抓到手机上post请求(一个自己写的angular2应用)的用户名密码,原因大概是手动安装了charles的证书?

private loginUrl = 'https://xxx.com/jwt-token-auth/';

constructor(private http: Http) {

}

login(formData: Object): Observable {

console.log(this.loginUrl);

let body = JSON.stringify(formData);

let headers = new Headers({'Content-Type': 'application/json'});

let options = new RequestOptions({headers: headers});

return this.http

.post(this.loginUrl, body, options)

.map(this.extractData)

.catch(this.handleError)

} 如果可以被抓到,那https能够预防哪些安全问题?

有同学让我试试baidu.com,大概类似下面这样,但好像密码被加密了,我应用的是明文

Copyright 2014-2026 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号

抓本机? 6666

其实我感觉楼主的主要疑问在于,如何防止抓包者使用加密后的数据跟目标服务器接口通讯。有了接口地址和参数,黑客根本不用在乎你这是啥明文内容,反正可以对接口操作就行了。

可以看看中间人攻击, 这个代理抓包就是使用了这个原理!

公钥 还与可能被抓走呢