php安全模式详解(黄龟素)

这是之前的笔记,随笔分享。请注意,PHP安全模式在PHP 5.4版本中已不再支持。查看官方说明:

安全模式不再被支持。依赖安全模式的应用可能需要进行安全方面的调整。

- 安全模式

一直未使用过PHP的safe_mode安全模式,此笔记供日后参考。

PHP的安全模式旨在解决共享服务器(shared-server)的安全问题。尽管在结构上尝试在PHP层面上解决这个问题是不合理的,但修改Web服务器层和操作系统层显得不切实际。因此,许多人,尤其是ISP,目前采用安全模式。

立即学习“PHP免费学习笔记(深入)”;

safe_mode是唯一具有PHP_INI_SYSTEM属性的设置,必须通过php.ini或httpd.conf来配置。要启用safe_mode,只需在php.ini中修改:safe_mode = On,或者在httpd.conf中定义目录:Options FollowSymLinks php_admin_value safe_mode 1,然后重启Apache,safe_mode即生效。

启用safe_mode后,将对许多PHP函数进行限制,特别是与系统相关的文件操作和命令执行函数。所有操作文件的函数只能操作与脚本UID相同的文件(脚本的UID不一定是运行Web服务器用户的UID)。

虽然safe_mode并非万能(低版本PHP可以绕过),但强烈建议开启安全模式,这在一定程度上可以避免一些未知的攻击。不过,启用safe_mode会带来许多限制,可能对应用产生影响,因此需要调整代码和配置以实现和谐。

安全模式配置指令:

| 名称 | 默认值 | 可修改范围 | 更新记录 |

|---|---|---|---|

| safe_mode | "0" | PHP_INI_SYSTEM | |

| safe_mode_gid | "0" | PHP_INI_SYSTEM | 自PHP 4.1.0起可用 |

| safe_mode_include_dir | NULL | PHP_INI_SYSTEM | 自PHP 4.1.0起可用 |

| safe_mode_exec_dir | "" | PHP_INI_SYSTEM | |

| safe_mode_allowed_env_vars | "PHP_" | PHP_INI_SYSTEM | |

| safe_mode_protected_env_vars | "LD_LIBRARY_PATH" | PHP_INI_SYSTEM | |

| open_basedir | NULL | PHP_INI_SYSTEM | |

| disable_functions | "" | 仅php.ini | 自PHP 4.0.1起可用 |

| disable_classes | "" | 仅php.ini | 自PHP 4.3.2起可用 |

- 配置选项的简要解释

safe_mode boolean

是否启用PHP的安全模式。PHP的安全模式是一个非常重要的内置安全机制,可以控制一些PHP中的函数,比如system(),同时对许多文件操作函数进行权限控制,也不允许访问某些关键文件,如/etc/passwd。然而,默认的php.ini并未启用安全模式。我们可以将其开启:safe_mode = on,或者通过代码:

ini_set("safe_mode",true);safe_mode_gid boolean

默认情况下,安全模式在打开文件时会进行UID比较检查。如果希望放宽到GID比较,则启用safe_mode_gid。用于文件访问时使用UID(FALSE)还是GID(TRUE)进行检查。

safe_mode_include_dir string

当从此目录及其子目录包含文件时(目录必须在include_path中或使用完整路径),将越过UID/GID检查。

自PHP 4.2.0起,本指令可以接受与include_path指令类似的风格,用冒号(Windows中为分号)分隔的路径,而不只是一个目录。

指定的限制实际上是前缀,而非目录名。例如,“safe_mode_include_dir = /dir/incl”将允许访问“/dir/include”和“/dir/incls”,如果它们存在的话。如果希望将访问限制在一个指定的目录,请在结尾加上斜线,例如:“safe_mode_include_dir = /dir/incl/”。

如果本指令的值为空,在PHP 4.2.3及PHP 4.3.3起,具有不同UID/GID的文件将不能被包含。在较早版本中,所有文件都能被包含。

safe_mode_exec_dir string

如果PHP使用了安全模式,system()和其他程序执行函数将拒绝启动不在此目录中的程序。必须使用/作为目录分隔符,包括Windows中。

safe_mode_allowed_env_vars string

设置某些环境变量可能是潜在的安全漏洞。本指令包含一个逗号分隔的前缀列表。在安全模式下,用户只能改变那些名称具有此处提供的前缀的环境变量。默认情况下,用户只能设置以PHP_开头的环境变量(例如PHP_FOO = BAR)。

safe_mode_protected_env_vars string

本指令包含一个逗号分隔的环境变量列表,最终用户不能用putenv()来改变这些环境变量。即使在safe_mode_allowed_env_vars中设置了允许修改,也不能改变这些变量。

open_basedir string

将PHP能够打开的文件限制在指定的目录树中,包括文件本身。本指令不受安全模式启用或关闭的影响。

当脚本试图使用例如fopen()或gzopen()打开文件时,该文件的位置将被检查。如果文件在指定的目录树之外,PHP将拒绝打开它。所有符号链接都会被解析,因此不可能通过符号链接来避开此限制。

特殊值.指明脚本的工作目录将被作为基准目录。但这有些危险,因为脚本的工作目录可以轻易被chdir()改变。

在httpd.conf文件中,open_basedir可以通过“php_admin_value open_basedir none”的方法关闭,例如某些虚拟主机中:

<directory> php_admin_value open_basedir /docroot</directory>

在Windows中,用分号分隔目录。在其他系统中用冒号分隔目录。作为Apache模块时,父目录中的open_basedir路径自动被继承。

用open_basedir指定的限制实际上是前缀,不是目录名。也就是说,“open_basedir = /dir/incl”也会允许访问“/dir/include”和“/dir/incls”,如果它们存在的话。如果要将访问限制在仅为指定的目录,用斜线结束路径名。例如:“open_basedir = /dir/incl/”。

默认是允许打开所有文件。

disable_functions string

本指令允许您基于安全原因禁止某些函数。接受逗号分隔的函数名列表作为参数。disable_functions不受安全模式的影响。

本指令只能在php.ini中设置。例如,不能在httpd.conf中设置。

disable_classes string

本指令可以使您出于安全的理由禁用某些类。用逗号分隔类名。disable_classes不受安全模式的影响。

本指令只能在php.ini中设置。例如,不能在httpd.conf中设置。

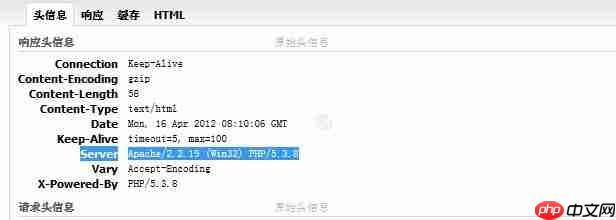

expose_php = On/Off string

Server Apache/2.2.19 (Win32) PHP/5.3.8

- 实战演示

当safe_mode设置为on时,PHP将通过文件函数或其目录检查当前脚本的拥有者是否与将被操作的文件的拥有者相匹配。例如:

4 -rw-r--r-- 1 httpd root 72 2012-04-16 00:51 test.php 4 -rw-r--r-- 1 root root 1853 2012-03-28 16:20 /etc/passwd

运行test.php:

<?php

fopen ('/etc/passwd','r');

readfile('/etc/passwd');

mkdir('test');

?>如果安全模式被激活,则将会导致以下错误:

Warning: fopen() [function.fopen]: SAFE MODE Restriction in effect. The script whose uid is 1003 is not allowed to access /etc/passwd owned by uid 0 in /usr/local/httpd/htdocs/test.php on line 2 Warning: fopen(/etc/passwd) [function.fopen]: failed to open stream: Inappropriate ioctl for device in /usr/local/httpd/htdocs/test.php on line 2 Warning: readfile() [function.readfile]: SAFE MODE Restriction in effect. The script whose uid is 1003 is not allowed to access /etc/passwd owned by uid 0 in /usr/local/httpd/htdocs/test.php on line 3 Warning: readfile(/etc/passwd) [function.readfile]: failed to open stream: Inappropriate ioctl for device in /usr/local/httpd/htdocs/test.php on line 3

也可以单独地屏蔽某些函数。请注意disable_functions选项不能在php.ini文件外部使用,也就是说无法在httpd.conf文件的按不同虚拟主机或不同目录的方式来屏蔽函数。如果将如下内容加入到php.ini文件:

disable_functions readfile,system

则会得到如下的输出:

Warning: readfile() has been disabled for security reasons in /usr/local/httpd/htdocs/test.php on line 3

- 安全模式限制函数

| 函数名 | 限制 |

|---|---|

| dbmopen() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| dbase_open() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| filepro() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| filepro_rowcount() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| filepro_retrieve() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| ifx_* | sql_safe_mode限制,(!= safe mode) |

| ingres_* | sql_safe_mode限制,(!= safe mode) |

| mysql_* | sql_safe_mode限制,(!= safe mode) |

| pg_loimport() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| posix_mkfifo() | 检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| putenv() | 遵循ini设置的safe_mode_protected_env_vars和safe_mode_allowed_env_vars选项。请参考putenv()函数的有关文档。 |

| move_uploaded_file() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| chdir() | 检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| dl() | 本函数在安全模式下被禁用。 |

| backtick operator | 本函数在安全模式下被禁用。 |

| shell_exec() | 本函数在安全模式下被禁用。 |

| exec() | 只能在safe_mode_exec_dir设置的目录下进行执行操作。基于某些原因,目前不能在可执行对象的路径中使用..。escapeshellcmd()将被作用于此函数的参数上。 |

| system() | 只能在safe_mode_exec_dir设置的目录下进行执行操作。基于某些原因,目前不能在可执行对象的路径中使用..。escapeshellcmd()将被作用于此函数的参数上。 |

| passthru() | 只能在safe_mode_exec_dir设置的目录下进行执行操作。基于某些原因,目前不能在可执行对象的路径中使用..。escapeshellcmd()将被作用于此函数的参数上。 |

| popen() | 只能在safe_mode_exec_dir设置的目录下进行执行操作。基于某些原因,目前不能在可执行对象的路径中使用..。escapeshellcmd()将被作用于此函数的参数上。 |

| fopen() | 检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| mkdir() | 检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| rmdir() | 检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| rename() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| unlink() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| copy() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。(源文件和目标文件) |

| chgrp() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| chown() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。 |

| chmod() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。另外,不能设置SUID、SGID和sticky bits。 |

| touch() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。 |

| symlink() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。(注意:仅测试目标) |

| link() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。(注意:仅测试目标) |

| apache_request_headers() | 在安全模式下,以“authorization”(区分大小写)开头的标头将不会被返回。 |

| header() | 在安全模式下,如果设置了WWW-Authenticate,当前脚本的UID将被添加到该标头的realm部分。 |

| PHP_AUTH变量 | 在安全模式下,变量PHP_AUTH_USER、PHP_AUTH_PW和PHP_AUTH_TYPE在$_SERVER中不可用。但无论如何,您仍然可以使用REMOTE_USER来获取用户名称(USER)。(注意:仅PHP 4.3.0以后有效) |

| highlight_file(), show_source() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。(注意,仅在4.2.1版本后有效) |

| parse_ini_file() | 检查被操作的文件或目录是否与正在执行的脚本有相同的UID(所有者)。检查被操作的目录是否与正在执行的脚本有相同的UID(所有者)。(注意,仅在4.2.1版本后有效) |

| set_time_limit() | 在安全模式下不起作用。 |

| max_execution_time | 在安全模式下不起作用。 |

| mail() | 在安全模式下,第五个参数被屏蔽。(注意,仅自PHP 4.2.3起受影响) |