首先识别加密类型,如Base64、gzinflate或专业工具加密;随后针对不同方式分别采用解码、解压或模拟执行等手段还原源码。

如果您获取到一段PHP代码,发现其源码被加密或混淆,导致无法正常阅读和理解,则可能是通过编码转换、压缩封装或第三方工具进行了加密处理。以下是分析并尝试还原此类加密代码的常用方法:

在尝试解密之前,需要先判断PHP代码所使用的加密或混淆方式。常见的加密手段包括Base64编码、gzinflate压缩、eval执行、字符串替换混淆等。识别出具体类型后才能选择合适的还原策略。

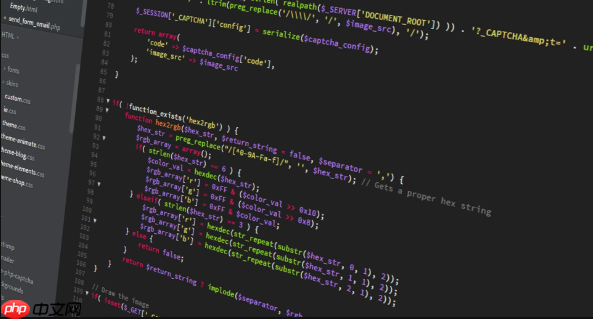

1、打开加密后的PHP文件,观察是否存在eval(base64_decode(、gzinflate(base64_decode(或类似结构。

2、检查是否有大量乱序字符串、变量名如$a、$b等极简命名,以及使用str_replace或str_rot13等函数进行动态构造代码的情况。

立即学习“PHP免费学习笔记(深入)”;

3、查找是否引用了特定加密扩展模块,例如ScrewPlus、ionCube、Zend Guard等商业加密组件。

许多简单的加密方式采用Base64对原始PHP代码进行编码,并配合eval函数执行。该类加密较容易还原,只需将编码内容解码即可查看源码。

1、复制加密代码中base64_decode(括号内的引号包裹的内容(不包含eval)。

2、编写一个临时PHP脚本:echo base64_decode("粘贴的Base64字符串");

3、运行该脚本,输出结果即为原始PHP代码,可能仍需进一步处理如去除干扰字符或格式化缩进。

部分加密代码会先用gzdeflate压缩再进行Base64编码,防止直接查看内容。此时需要先解码再解压才能还原源码。

1、提取gzinflate(base64_decode(中的Base64字符串。

2、创建测试脚本:echo gzinflate(base64_decode("提取的字符串"));

3、执行脚本,若无报错则输出为可读的PHP源代码,注意检查是否嵌套多层压缩。

某些混淆技术利用变量拼接、数组索引跳转、回调函数等方式动态生成最终代码,静态分析难以还原,可通过安全环境下的模拟执行获取结果。

1、将加密代码放入本地搭建的安全PHP环境中(如Docker容器或虚拟机)。

2、将所有eval(替换为echo或写入日志文件,避免实际执行危险操作。

3、运行修改后的脚本,捕获输出内容,分析生成的实际代码逻辑。

对于使用专业加密工具(如ionCube、Zend Guard、ScrewPlus)保护的代码,需借助对应解密器或反编译工具进行还原,但此类操作受限于版权与合法性。

1、确认是否安装了ionCube Loader,可在命令行输入php -m | grep ionCube查看。

2、下载官方提供的ionCube PHP Encoder逆向工具(仅限合法授权用途),尝试解密已知来源的文件。

3、针对Zend Guard加密文件,可尝试使用开源项目如ZendGuard Decoder进行还原,但成功率取决于PHP版本及加密强度。

以上就是php源代码被加密了怎么解密_用PHP分析源码加密方式并还原教程【技巧】的详细内容,更多请关注php中文网其它相关文章!

PHP怎么学习?PHP怎么入门?PHP在哪学?PHP怎么学才快?不用担心,这里为大家提供了PHP速学教程(入门到精通),有需要的小伙伴保存下载就能学习啦!

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号