本文探讨在自包含服务器环境中,允许用户通过 `eval()` 执行JavaScript代码的安全性问题。尽管环境隔离且用户为开发者,但仍存在潜在风险。文章将深入分析 `eval()` 的固有风险、特定场景下的风险评估,并提出包括沙盒化、权限隔离、输入验证及替代方案(如Node.js `vm` 模块)在内的最佳实践,以帮助开发者在功能便利性与系统安全性之间取得平衡。

在现代应用开发中,为用户提供自定义逻辑的能力,例如通过JavaScript代码执行断言或数据加载,能够极大地增强工具的灵活性和用户体验。然而,当涉及到在服务器端执行用户提供的代码时,安全性始终是首要考虑的问题。本文将围绕在自包含的服务器环境中,使用 eval() 执行用户提供的JavaScript代码这一场景,深入探讨其潜在风险与相应的安全实践。

eval() 函数在JavaScript中具有执行任意字符串代码的能力,这使得它成为一个功能强大但同时极其危险的工具。其核心风险在于:

因此,除非有极其充分的理由并采取严格的安全措施,否则通常建议避免在生产环境中使用 eval() 来执行不可信的代码。

立即学习“Java免费学习笔记(深入)”;

考虑到您描述的场景——用户提供的代码仅在其自己的服务器上运行,用于其自身的测试目的,不影响其他用户,且用户本身是开发者——这确实在一定程度上降低了风险的“爆炸半径”和潜在的攻击动机。然而,这并不意味着风险完全消失,仍需进行细致的风险评估:

尽管有上述有利因素,以下风险点依然值得关注:

鉴于上述风险,即使在自包含环境中,也应采取严谨的安全措施,并考虑更安全的替代方案。

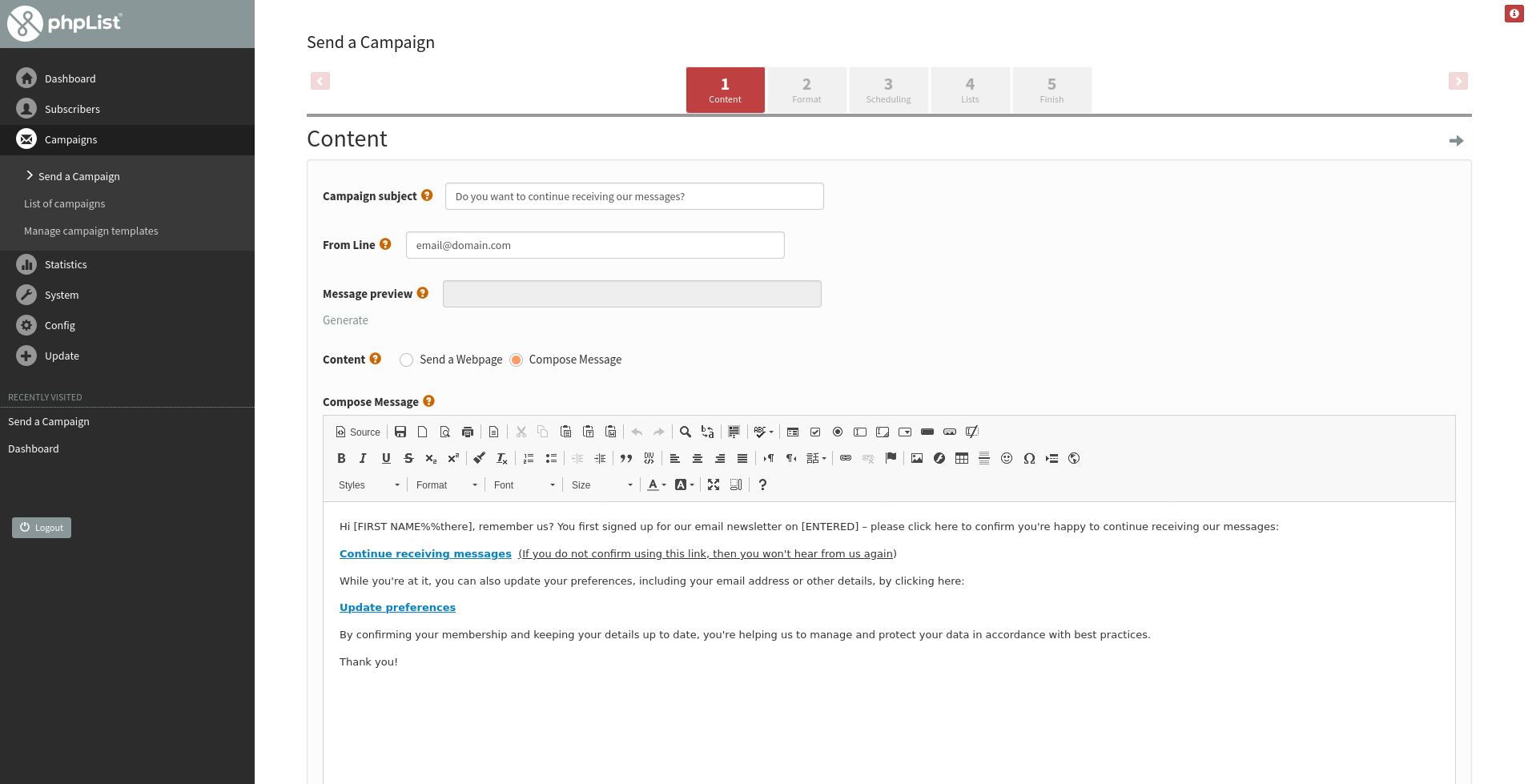

phpList提供开源电子邮件营销服务,包括分析、列表分割、内容个性化和退信处理。丰富的技术功能和安全稳定的代码基础是17年持续开发的结果。在95个国家使用,在20多种语言中可用,并用于去年发送了250亿封电子邮件活动。您可以使用自己的SMTP服务器部署它,或在http://phplist.com上获得免费的托管帐户。

14

14

尽可能避免直接使用 eval()。在Node.js环境中,有更安全的替代方案:

Node.js vm 模块: 这是在Node.js中执行用户提供代码的首选方式。vm 模块允许在独立的沙盒上下文("vm context")中编译和运行JavaScript代码,与主进程的全局对象隔离。

const vm = require('vm');

function executeUserCode(code, contextData = {}) {

const sandbox = {

...contextData,

// 明确允许访问的全局对象或模块,例如:

// console: console,

// Buffer: Buffer,

// setTimeout: setTimeout

// 默认情况下,不要暴露 fs, child_process, net 等模块

};

// 创建一个独立的上下文

const context = vm.createContext(sandbox);

try {

// 在沙盒中执行代码

// vm.runInContext 可以限制代码的执行时间 (timeout)

const result = vm.runInContext(code, context, {

timeout: 5000, // 限制执行时间为5秒

displayErrors: true

});

return { success: true, result: result, context: context };

} catch (error) {

return { success: false, error: error.message };

}

}

// 示例用法

const userCode = `

let x = 10;

let y = 20;

console.log('User code running!');

x + y; // 最后一个表达式的值会作为结果返回

`;

const result = executeUserCode(userCode, { console: console });

console.log(result);

// 尝试访问被限制的模块

const maliciousCode = `

require('fs').writeFileSync('/tmp/malicious.txt', 'attack!');

'executed malicious code';

`;

const maliciousResult = executeUserCode(maliciousCode, { console: console });

console.log(maliciousResult); // 应该会因为 require 未定义而报错注意: vm 模块并非完全的“安全沙盒”,它不能完全防止所有形式的沙盒逃逸(例如,通过原型链污染)。它只是提供了一个更受控的执行环境,需要开发者额外进行严格的上下文隔离和权限限制。

WebAssembly (Wasm): 对于需要高性能且极度安全的计算任务,可以将用户逻辑编译成Wasm模块并在沙盒中执行。Wasm提供了更强的隔离性和可预测的性能。

自定义脚本语言或DSL: 如果用户只需要执行特定类型的操作,可以设计一个领域特定语言(DSL)或一套有限的API,而不是允许任意JavaScript。

无论采用何种执行方式,沙盒化和权限隔离是核心:

在自包含的服务器环境中,允许用户执行JavaScript代码以提供灵活性是可行的,但绝不能掉以轻心。虽然用户是开发者且影响范围受限,但“永不信任用户输入”的基本安全原则依然适用。直接使用 eval() 风险极高,应优先考虑使用Node.js的 vm 模块,并结合严格的沙盒化、最小权限原则、资源限制、输入验证以及全面的监控。通过多层次的安全措施,才能在提供强大功能的同时,最大限度地保障系统的安全性。

以上就是在自包含服务器环境中执行用户提供JavaScript代码的安全性考量的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号