本文作者:jack.zhou(timeline sec交流群成员)

本文共2076字,预计阅读时间为6到7分钟。

声明:本文内容仅供学习研究,不得用于非法途径,违者后果自负。

0x01 简介

对于未接触过公钥签名信任体系的读者,可能难以理解此漏洞。我们先不讨论具体的算法和PKI公钥体系,简单介绍一下证书信任关系的建立。

在现实生活中,人与人之间、公司与公司之间的信任关系最初是不存在的。信任通常是通过相互认识和交往建立起来的,但这种方法的缺陷在于一个人或公司不可能认识所有其他人和公司。那么,如何在不认识的人或公司之间建立信任关系呢?中心化信任体系是目前较为常见的方法,例如通过双方都信任的第三方人或公司来介绍并建立信任。

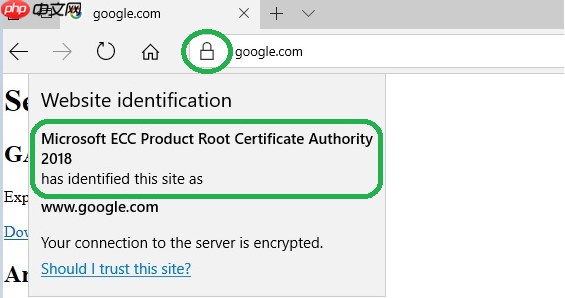

在数字世界中,CA证书扮演了这一第三方角色。当一个受信任的CA证书签署的文件,系统可以放心地使用该文件;当服务器向客户端提供的证书是由客户端信任的CA证书签发的,客户端便会信任该服务器并与其建立连接。下图展示了一个不受信任CA签发的证书的网站,访问时浏览器会提示异常。这种网站网络上较为常见,建议大家在访问时谨慎小心,不要忽视浏览器的提示,避免直接访问。

如下图所示:

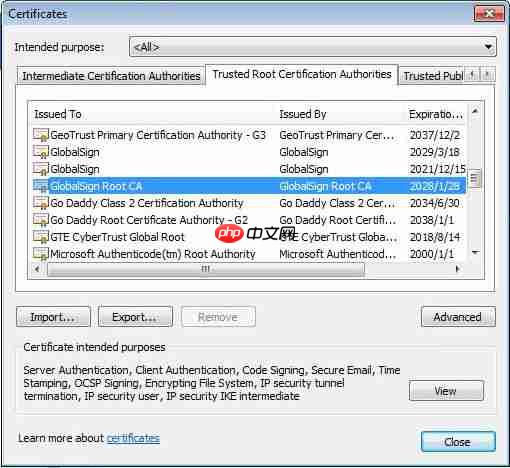

接下来,操作系统如何确认一个CA证书是可信任的呢?在应用软件或操作系统中,都有一个信用证书列表,里面保存着世界上公认的权威CA机构发布的CA证书。同样,浏览器中也有证书管理列表,如下图所示。

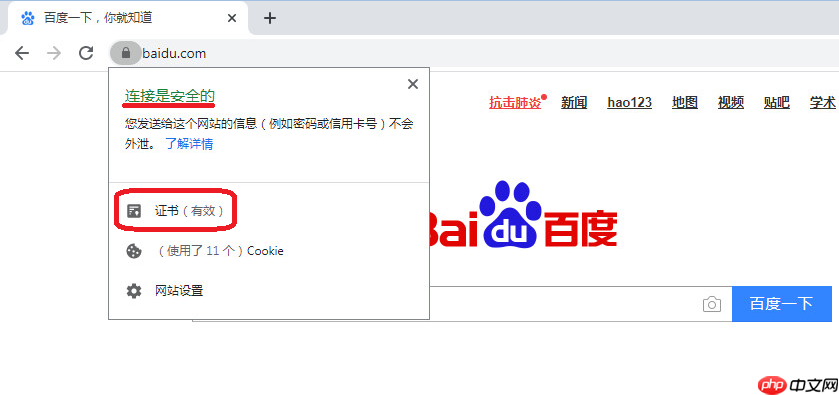

因此,当应用软件或系统验证文件或服务器证书的签名时,如果签名的CA证书在这个列表中,软件或系统就会选择信任该文件或服务器。大多数浏览器的信用列表中包含这些权威CA证书,所以如果服务器拥有由权威CA证书签发的证书,我们的浏览器可以放心访问,比如访问百度。

0x02 漏洞概述

受CVE-2020-0601漏洞影响的系统,在验证证书签名时,查找受信任CA证书时会出现错误。伪造的ECC CA证书可能被误认为是可信任的,导致该伪造证书签署的文件被系统信任。例如,在Windows 10中,证书MicrosoftECCProductRootCertificateAuthority.pem在受信任的证书列表中。我们利用漏洞,通过算法公式生成一个与该证书具有相同公钥和曲线参数,但基点G不同的证书spoofed.pem。操作系统在验证签名时会将spoofed.pem证书误认为是信任列表中的MicrosoftECCProductRootCertificateAuthority.pem证书,因此spoofed.pem签署的文件也会被系统信任。

0x03 影响版本

目前,使用指定参数的ECC密钥的证书的Microsoft Windows版本会受到影响,包括Windows 10、Windows Server 2016/2019以及依赖于Windows CryptoAPI的应用程序。

0x04 环境搭建

Windows 10

0x05 漏洞复现

第一类应用是文件签名部分,平时工作中使用较少,基础部分已有介绍,此处不赘述细节。

第二类应用是SSL/TLS,这是我平时工作相关且感兴趣的部分,下面详细操作一下。

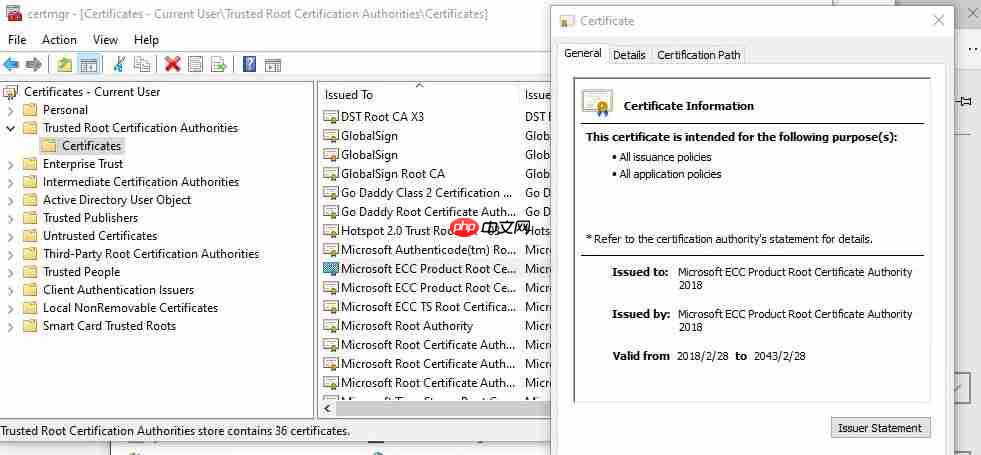

1、在Windows 10开始菜单中输入certmgr,并打开。

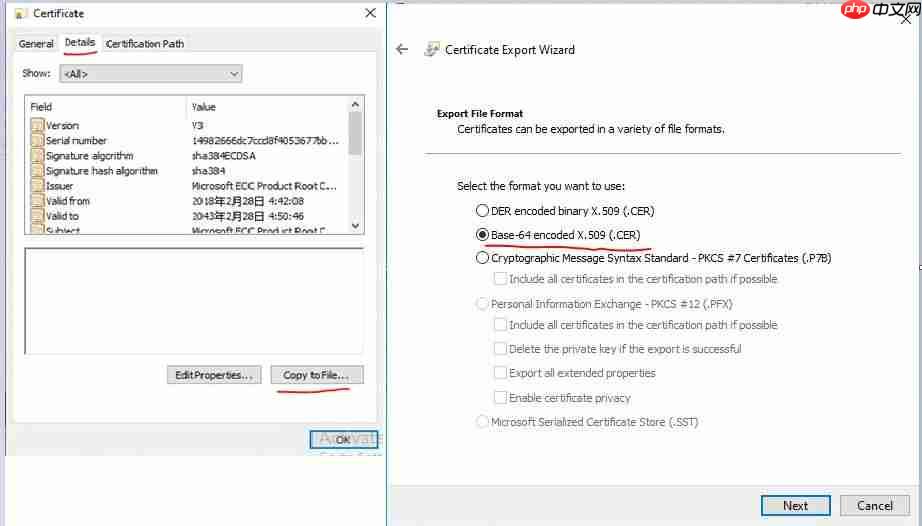

2、在证书信任列表中找到ECC证书MicrosoftECCProductRootCertificateAuthority(理论上其他受信任的ECC证书也可以),并导出。

3、将导出的证书传输到自己的Kali Linux系统中,同时下载PoC程序。下载地址:

https://www.php.cn/link/2947f6c206cc56866a88cc47130625d7

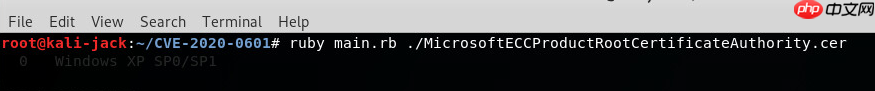

4、执行PoC程序。该程序从导出的ECC证书中获取公钥值,然后生成私钥为1,G为该公钥值的私钥文件。

对比一下证书和生成的私钥文件内容可以更好地理解。

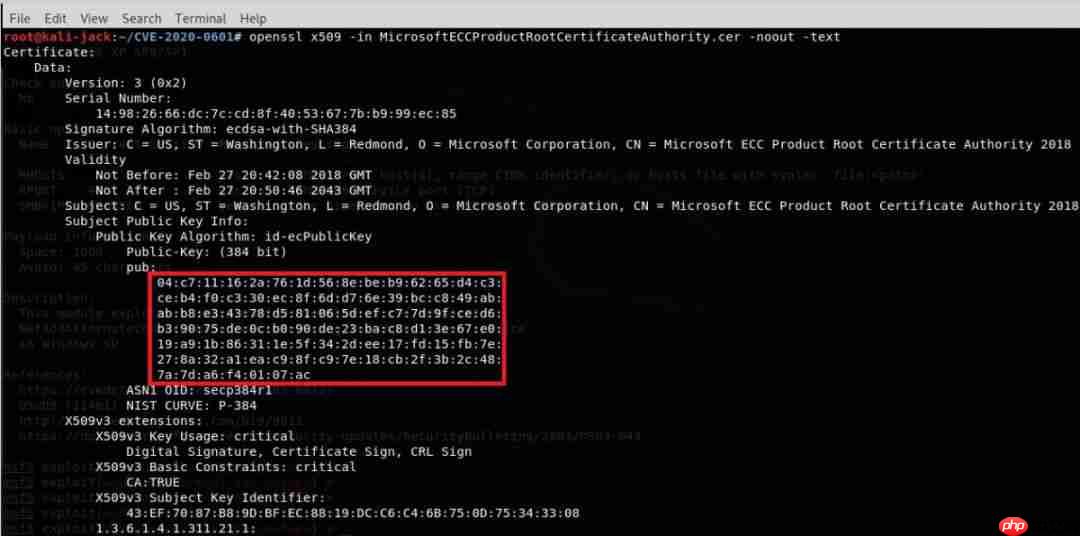

ECC证书中的公钥信息:

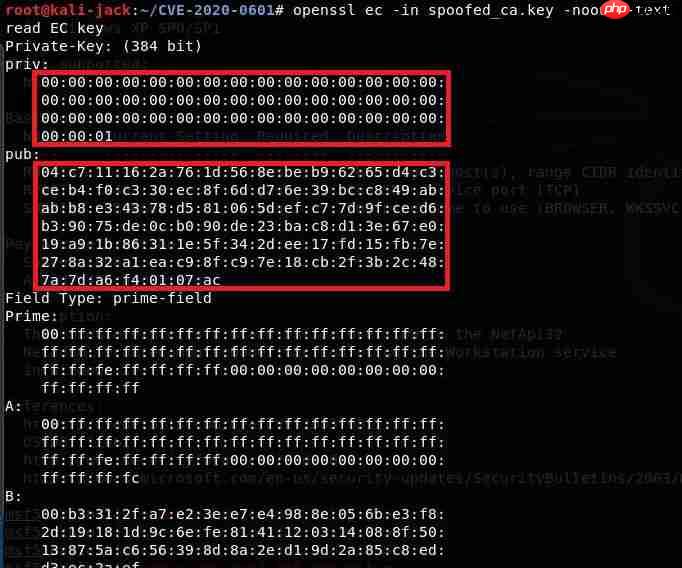

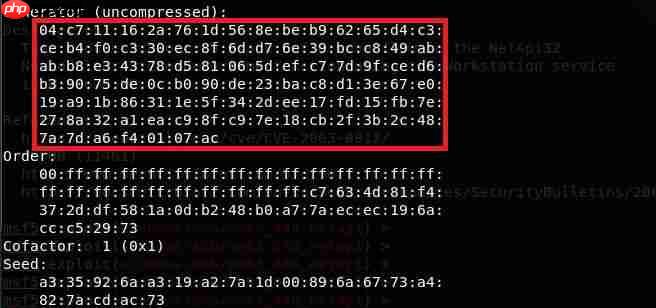

生成的私钥文件:

私钥值为1,对应的公钥值,G值和ECC证书中的公钥值是一样的。

5、利用生成的私钥文件生成一个自签名CA证书,然后签发一个下级服务证书。

下级证书的私钥可以随意。

6、将生成的下级证书cert.crt,其私钥文件cert.key和我们的CA文件spoofed_ca.crt一起放到HTTP服务器上,配置启用SSL。这里使用的是CentOS系统中的Apache,其他服务器软件应该也适用。此步骤较为简单,此处不详细说明。

7、在Windows 10的hosts文件中添加配置,将自己服务器地址和域名配对。

这个操作的作用大家都明白,有条件的可以自己搭建DNS服务器来实现。

8、使用Windows 10的Microsoft Edge浏览器访问我们的HTTP服务器,记得使用HTTPS访问。

我们的私下搭建的服务器成功欺骗了系统的浏览器,使其认为我们的服务器上的证书是由系统信任的MicrosoftECCProductRootCertificateAuthority签发的,因此信任该服务器站点。如果用户不仔细查看证书,可能误以为这就是Google的网站,因为浏览器没有报警提示服务器使用的是不可信证书,存在被攻击的风险。

第三类应用是中间人攻击。提一点思路,当大家使用Burp Suite代理访问网站时,实际上就是一种中间人方式。只不过Burp是自己架设的,默认了其行为。如果是攻击者在中间,那就非常危险。

HTTPS能够较好地缓解中间人攻击,因为中间人没有服务器的证书,即便中间人伪造了服务器证书,也很难获取到权威CA证书来签发。因此当浏览器提示CA证书无效时,就有可能存在中间人攻击。例如,我们使用Burp代理访问HTTPS网站时,浏览器一般都会提示异常,查看证书可以发现是Burp提供的证书,而非网站自身的证书。当Burp上导入我们上面伪造的spoofed_ca.crt证书时,相信在漏洞的影响下,浏览器将不会提示异常。这将极大地增强中间人攻击的效果。

0x05 修复方式

微软已经发布补丁,更新即可。

参考链接:

https://www.php.cn/link/465c005d04204f859d0080c915f744b3

https://www.php.cn/link/2947f6c206cc56866a88cc47130625d7

https://www.php.cn/link/0f47d8af9d0abe580c26d8551f4071f1

以上就是CVE-2020-0601:微软核心加密库漏洞学习心得的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号