XML数据加密通过W3C标准实现,核心是先用对称密钥加密数据,再用非对称加密保护该密钥,确保机密性;结合XML数字签名可实现完整性与认证,常用模式为先加密后签名或先签名后加密;实际应用中需注意密钥管理、算法选择、命名空间处理及性能问题,推荐使用AES-256、RSA-OAEP等安全算法,并借助KMS或HSM加强密钥安全。

XML数据加密的核心在于利用W3C推荐的XML Encryption标准,对XML文档中的特定元素、内容甚至整个文档进行加密处理,从而在数据传输或存储过程中确保其机密性,防止未经授权的访问。这就像给XML数据穿上了一层只有特定钥匙才能打开的“防护服”。

XML数据加密的实现,说到底,就是遵循一套既定的协议来转换你的XML结构。它不是简单地把整个XML文件当成一个二进制流去加密,那样虽然也能达到保密目的,但会失去XML本身的结构化优势。W3C的XML Encryption标准(通常与XML Digital Signature标准结合使用)为此提供了一套行之有效的方案。

具体来说,这个过程通常包含几个关键步骤:

<CreditCardNumber>

<EncryptedData>

<EncryptedData>

<EncryptedKey>

<EncryptedData>

<EncryptedData>

<EncryptedKey>

<KeyInfo>

整个过程听起来有点绕,但其核心思想是:用一个快速的对称密钥加密大量数据,再用一个安全的非对称密钥保护这个对称密钥,确保只有授权方才能解密出对称密钥,进而解密数据。在实际操作中,像Java的Apache Santuario库或.NET的

System.Security.Cryptography.Xml

在构建安全的XML消息交换体系时,我们往往会同时考虑XML加密和XML数字签名。它们虽然都是W3C标准,但解决的问题和提供的安全属性是不同的,却又互补。

XML加密,如前所述,关注的是机密性。它确保只有拥有正确密钥的授权方才能读取XML数据的内容。想象一下,你把一份机密文件锁在一个保险箱里,加密就是这个上锁的过程。

而XML数字签名则侧重于完整性、认证性和不可否认性。它能证明这份XML数据自签名以来未被篡改,并且确实是由某个特定实体(签名者)发出的。这就好比你在文件上签了自己的名字,并盖了章,以证明文件内容真实且出自你手。

那么,它们如何协同工作呢?这通常涉及到两种主要的组合模式:

先签名后加密 (Sign-then-Encrypt):

先加密后签名 (Encrypt-then-Sign):

在我看来,选择哪种模式,关键在于你的安全需求优先级。如果签名者身份或签名细节本身就是秘密,那就选择先签名后加密。如果更看重消息整体的完整性验证,并且希望在解密前就能确认消息来源,那么先加密后签名通常是更稳妥的选择。实际项目里,我见过更多的是后者,因为它更符合“先验明正身,再拆开包裹”的逻辑。

在实际应用XML加密时,我遇到过不少“坑”,这些经验告诉我,虽然标准看似严谨,但实现细节往往决定成败。

常见陷阱:

<EncryptedData>

KeyInfo

KeyInfo

KeyInfo

调试心得:

<EncryptedData>

<EncryptedKey>

<EncryptedData>

<CipherData>

<KeyInfo>

记住,安全不是一蹴而就的,而是需要持续的细致和验证。

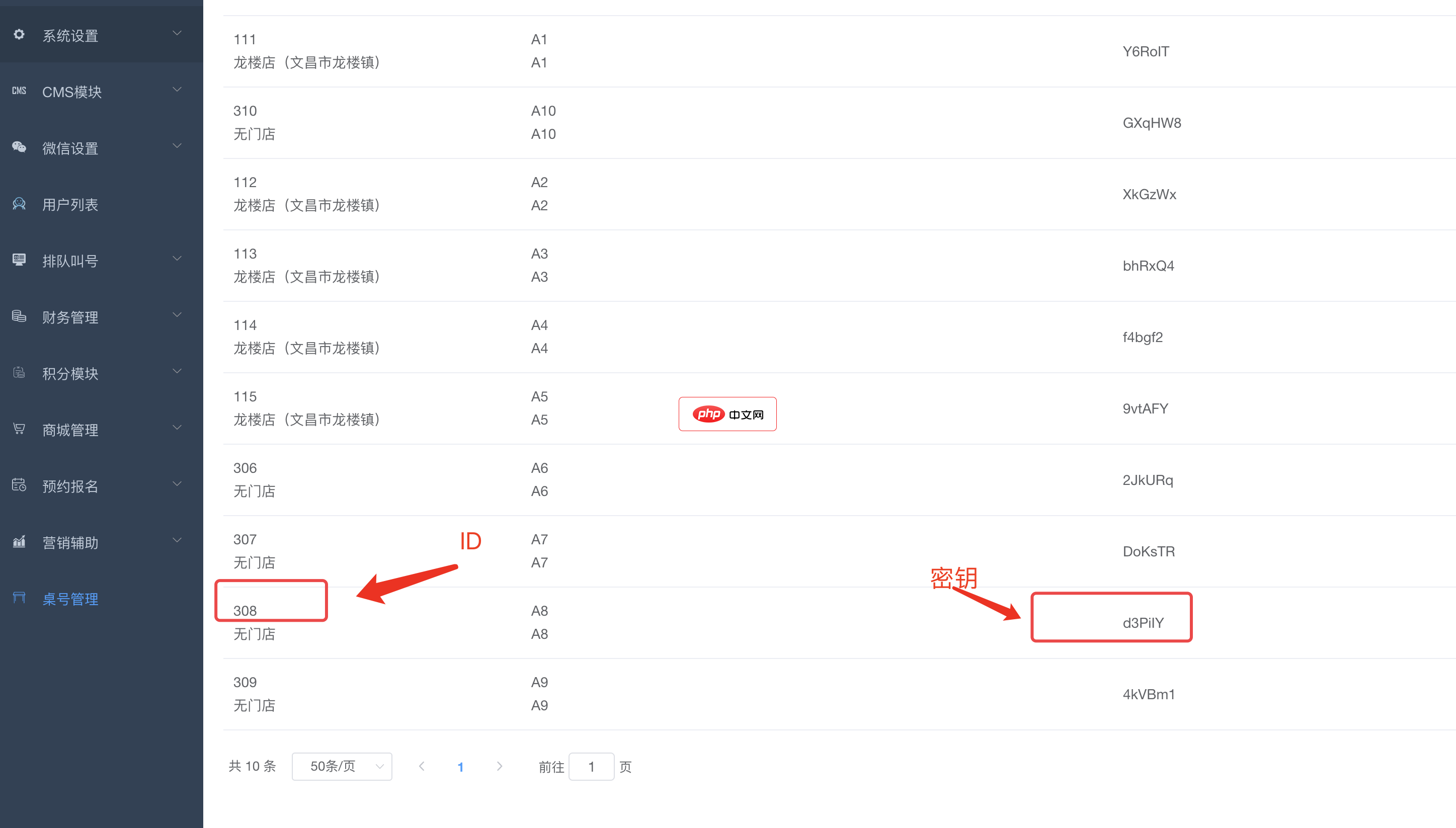

bee餐饮点餐外卖小程序是针对餐饮行业推出的一套完整的餐饮解决方案,实现了用户在线点餐下单、外卖、叫号排队、支付、配送等功能,完美的使餐饮行业更高效便捷!功能演示:1、桌号管理登录后台,左侧菜单 “桌号管理”,添加并管理你的桌号信息,添加以后在列表你将可以看到 ID 和 密钥,这两个数据用来生成桌子的二维码2、生成桌子二维码例如上面的ID为 308,密钥为 d3PiIY,那么现在去左侧菜单微信设置

1

1

在XML加密的实现中,选择合适的加密算法和建立健壮的密钥管理策略,是确保数据机密性、系统安全性和性能的关键。这不仅仅是技术细节,更是安全架构的基石。

加密算法选择:

XML Encryption标准支持多种加密算法,但我们应该始终倾向于选择那些被广泛认可、安全性高且性能良好的现代算法。

数据加密算法(对称加密):

http://www.w3.org/2001/04/xmlenc#aes256-cbc

http://www.w3.org/2001/04/xmlenc#aes128-cbc

密钥传输算法(非对称加密):

http://www.w3.org/2001/04/xmlenc#rsa-oaep-mgf1p

哈希算法(用于密钥信息引用等):

<KeyInfo>

密钥管理策略:

仅仅选择好算法是不够的,如何安全地生成、存储、分发、使用和销毁密钥,才是整个安全体系中最脆弱也最关键的一环。

密钥生成:

密钥存储:

密钥分发:

密钥使用:

密钥轮换与吊销:

在实际项目中,我倾向于将密钥管理视为一个独立的、高度专业化的领域。如果条件允许,应该考虑使用专门的密钥管理服务(KMS),无论是云服务商提供的还是自建的。这不仅能提高安全性,也能大大简化开发人员的负担,让他们更专注于业务逻辑而非底层加密细节。毕竟,加密算法再强大,如果钥匙丢了,那一切都是白搭。

以上就是如何实现XML数据加密的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号